Que signifient réellement les 5 termes de triche les plus utilisés dans les jeux vidéo ?

Même si vous ne vous lancez pas volontairement dans les eaux sombres et profondes des jeux vidéo compétitifs, vous aurez du mal à éviter les nouvelles concernant les prize pools, les tournois, les records du monde, etc. Le jeu vidéo dans son ensemble n'ayant cessé de croître au cours de la dernière décennie, il n'est pas surprenant qu'il se soit industrialisé. Mais là où il y a de l'argent à gagner ou de la gloire à récolter, il y aura des gens prêts à faire des efforts immoraux pour obtenir leur propre part de l'action.

Entrez : triche dans les jeux vidéo. C'est le point de vue traditionnel, de toute façon. Je suis là pour me couper les cheveux et m'assurer que « tricher » n'est pas un terme générique que les gens utilisent à n'importe qui, au lieu d'appuyer sur le mauvais bouton au mauvais moment dans une partie. Entre les Hacks, les Mods, les Exploits et les Glitches, il existe une vaste gamme de ce que les gens appellent souvent la « tricherie » et qui ne sont pas toutes si nocives.

En fait, il existe des sports entiers basés sur des exploits, et pourtant, les pirater, c'est toujours de la triche ! Comprenons donc comment une telle chose est possible, pour qu'une personne soit acceptée et qu'une autre soit bannie. Chaque terme comportera de nombreux exemples concrets pour vraiment démontrer le comportement de ces astuces. Commençons par la solution la plus facile à appréhender et la pire des contrevenants : le piratage informatique.

Qu'est-ce que le piratage de jeux vidéo ?

Le terme piratage a été utilisé pour la première fois dans les années 1960 lorsque l'édition de trains s'appelait Hacking, puis elle a été transférée à l'informatique (presque comme si les deux loisirs attiraient un public similaire)

Le piratage d'un jeu vidéo implique l'utilisation d'outils tiers ou l'édition manuelle de code pour forcer un système à se comporter différemment. Dans les jeux vidéo, cela est particulièrement fréquent lorsqu'il s'agit de modifier la façon dont la santé, les dégâts ou la monnaie fonctionnent dans le jeu. Le piratage peut également être un moyen d'accéder à des systèmes auxquels vous n'êtes pas destiné, à la fois à l'intérieur et à l'extérieur des jeux vidéo.

Les exemples de piratage incluent le vol de comptes, la fraude bancaire, les aimbots, les wall-hacks et les rançons de comptes.

Comment le piratage affecte-t-il un jeu ?

Le terme « piratage » est de plus en plus utilisé comme terme par défaut alors qu'en fait, et j'espère que cela sera clair ici, il est tout aussi spécifique que n'importe quel autre terme. Cela a entraîné un certain chevauchement dans l'utilisation de ces termes, et il est vrai qu'il est facile de prendre l'habitude de qualifier de « hackers » les gâteries malveillantes qui ruinent vos jeux.

De nos jours, la plupart des piratages font référence à des choses comme les Aimbots, les Wall-hacks ou d'autres outils similaires. La meilleure façon de les comprendre est de le voir en action sur une Killcam (un enregistrement que le jeu fournit lorsque vous mourez dans un jeu) dans un jeu comme Call of Duty ou Overwatch, mais heureusement, il existe également des enregistrements que nous pouvons utiliser. De la scène de Call of Duty Warzone, rien de moins.

Warzone : découvrez un gameplay piraté qui montre des joueurs apparaître à travers des murs. Comme l'homme l'a dit : « C'est ridicule ».

Cela montre non seulement le fonctionnement de l'outil, un outil externe au jeu qui s'exécute sur l'ordinateur et crée la folie que vous voyez ci-dessus, mais cela montre également à quel point un tel outil est dangereusement proche du crime réel. En fait, lorsque les pools d'e-sport sont passés à environ 250 000 dollars, la pression en faveur de poursuites judiciaires plus sévères contre le piratage n'a fait que croître.

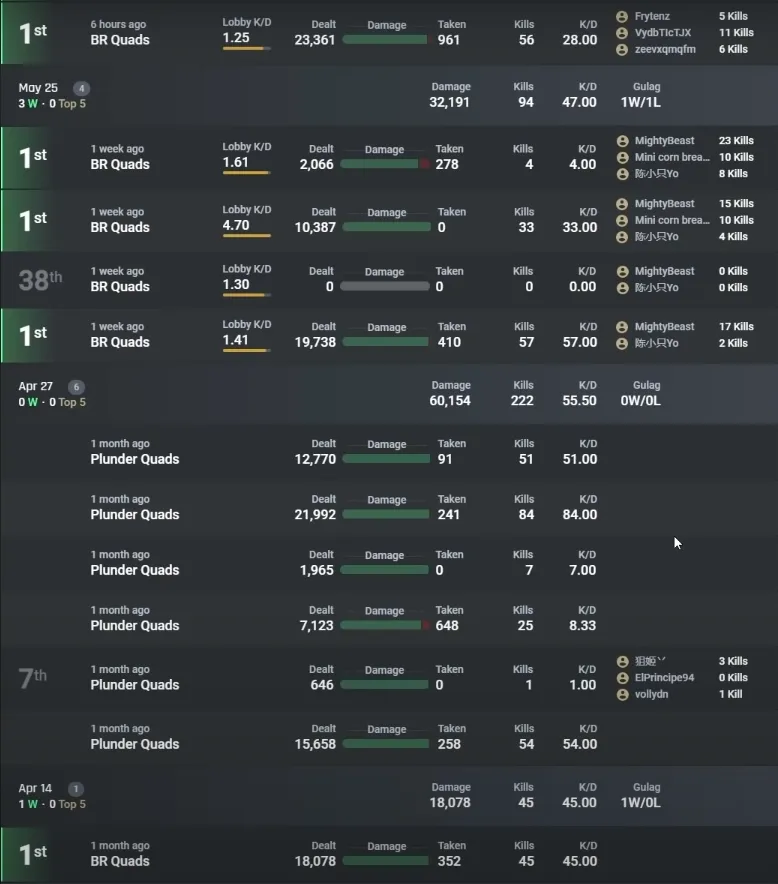

Le tableau des statistiques du joueur dans le clip ci-dessus a même été exposé et, comme vous pouvez le voir, ce genre de choses ne s'arrête pas au moment où cela se produit. Bien que le piratage du jeu leur donne ces notes insensées, les pirates informatiques sont généralement suffisamment conscients d'eux-mêmes pour « activer ou désactiver » leurs hacks afin d'éviter tout soupçon.

Un exemple récent sur la scène compétitive est le Speedrunner Dream, qui a finalement avoué avoir triché (en utilisant un hack) dans son album Minecraft Speedruns. Ils ont amélioré les taux de drop pour certains objets, modifiant ainsi le jeu de manière à leur donner un avantage sur tous les autres coureurs. Le speedrunning consiste à percer le jeu grâce à des exploits (nous y reviendrons bientôt), mais le fait de pirater le taux d'abandon du jeu principal de cette manière est encore un pas trop loin. Même ceux qui créent des jeux pour gagner leur vie ne veulent rien avoir à voir avec les hacks.

Le piratage peut prendre n'importe quelle forme similaire à celle-ci. Voir à travers les murs, cibler instantanément les ennemis, bénéficier de soins illimités, etc. Mais d'autres genres souffrent également du fléau du piratage informatique, mais dans une version légèrement différente. Le type de piratage que vous connaissez peut-être mieux en dehors du monde du jeu vidéo...

Piratage illégal et fraude

Nous avons tous reçu ces appels. Le téléphone sonne, c'est un numéro que vous ne reconnaissez pas mais il n'est pas caché ou international. Votre réponse pour savoir s'il s'agit de l'emploi pour lequel vous avez postulé ou d'un numéro de bureau ou autre et, en quelques secondes, le téléphone est raccroché. Il suffisait à l'appelant de confirmer que votre numéro de téléphone était « actif ». Maintenant, ils peuvent cocher cette case, raccrocher et passer à autre chose.

Ce type de collecte d'informations et d'interférence de base est un élément clé de la communauté des pirates informatiques au sens large. Un pirate informatique peut acquérir des informations sur un compte ou une adresse IP très lentement, ou rester assis sur toutes ces informations pendant un bon moment avant de frapper (comme nous l'avons vu dans Call of Duty).

Tout comme dans le monde réel, les pirates informatiques des jeux obtiennent de plus en plus d'informations avant de frapper. Dans les MMO comme Runescape ou World of Warcraft, la forme la plus courante est le vol de compte. Les pirates informatiques s'introduiront par effraction dans votre compte, vendant ou transférant souvent des objets, les retenant contre rançon, ou vendant le compte à d'autres personnes. Certains escrocs (Hackers for Runescape devrait certainement s'appeler Knaves) volent même des comptes pour utiliser des hacks plus flagrants que ceux qu'ils sont à l'aise d'utiliser sur leurs « propres » comptes. Des systèmes sont en place pour fermer ces comptes, de la même manière que vous pourriez appeler à la hâte votre banque et annuler votre carte en cas de fraude. Cependant, cela n'empêche pas les actes d'être possibles en premier lieu.

Le danger du piratage des jeux vidéo

Les pirates informatiques qui utilisent cet aspect réel des MMO pour obtenir à la fois des récompenses dans le jeu *et* des paiements réels font partie des pires races de pirates informatiques. Alors que certains tricheurs piratent simplement pour effacer le score avec un jeu ou pour se sentir supérieurs, ces pirates informatiques y voient un modèle commercial.

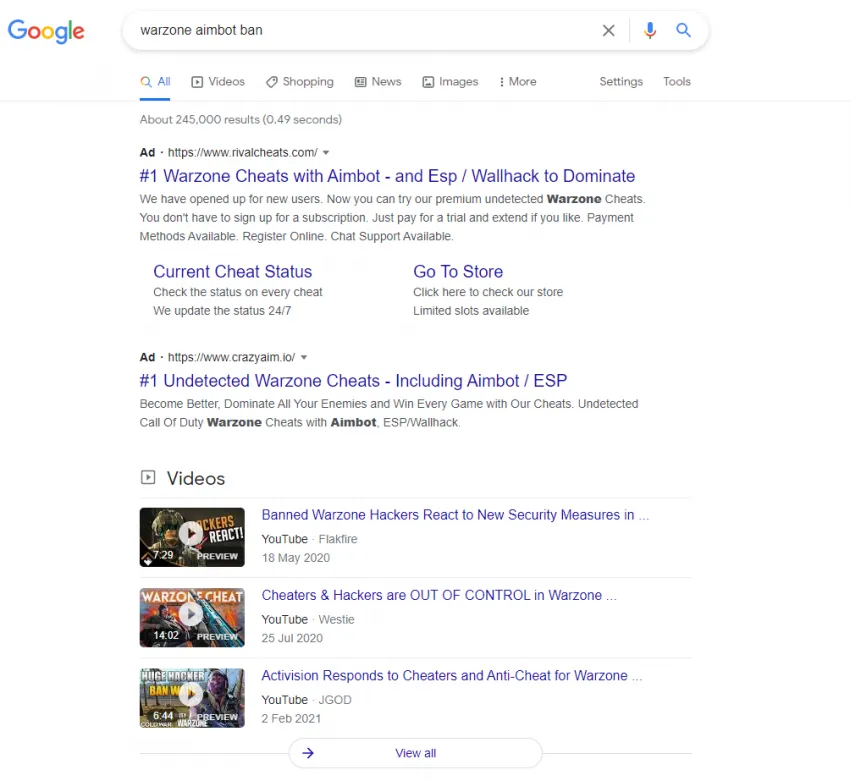

Ce n'est pas pour rien que lorsque je recherche des informations sur le piratage informatique, même si votre recherche est négative, les premiers résultats sur Google sont des sites vendant des hacks et des abonnements pour des astuces. Pas étonnant que les enfants qui jouent à Fortnite soient incités à penser que l'achat de ce logiciel est acceptable.

Le piratage de jeux vidéo peut avoir un effet néfaste sur la vie d'une personne en l'impliquant auprès des autorités. Les sites Web qui vendent des hacks de jeux vidéo sont librement accessibles et figurent même en tête de liste de Google Ads, ce qui signifie que les sites de piratage manipulent les utilisateurs pour les inciter à souscrire à leurs abonnements et à leurs forfaits. Il n'est jamais prudent d'acheter quoi que ce soit sur l'un de ces sites.

Les hacks fonctionnent à un niveau qui n'est tout simplement pas le cas des failles et des exploits, et c'est pourquoi le terme vaut vraiment la peine d'être connu. Si vous apprenez que quelqu'un est en train de pirater ou a été piraté, cela devrait susciter une réponse plus importante que « oh, quelqu'un a triché, c'est nul ». Les implications et la pente glissante vers la criminalité légitime sont trop graves pour que le piratage soit pris à la légère, surtout si la victime est un enfant.

Que sont les bugs dans les jeux vidéo ?

Le premier problème de jeu grand public remonte en fait à Pac-Man dans les années 80. Au niveau 256, vous serez accueilli par un déluge de pixels et d'artefacts insensés et vous échouerez au niveau.

Les problèmes dans un jeu sont simplement une erreur de programmation qui entraîne un effet involontaire. En ce qui concerne des jeux spécifiques, l'effet peut être visuel, audio, de contrôle ou de saisie, ou provenir d'un certain nombre d'autres disciplines. Les problèmes de jeu vidéo ne sont pas causés par la modification du code par le joueur, mais se produisent dans le jeu final lui-même.

Si un joueur utilise ces conditions pour obtenir un avantage, il exploite le problème (comme nous y reviendrons plus tard)

Voici quelques exemples de problèmes rencontrés dans les jeux vidéo : Les Géants de Skyrim qui vous éjectent dans la stratosphère avec leurs jambes, un civil de Hitman 2 apparaissant au-dessus de l'eau et mourant immédiatement, ou cette gemme de The Elder Scrolls IV : Oblivion :

Oblivion : Je me sens plus en sécurité lorsqu'un garde de la ville impériale est proche.

Quelles sont les causes des problèmes liés aux jeux vidéo ?

Les problèmes eux-mêmes sont ce à quoi ils ressemblent. Le terme n'est pas exclusif aux jeux vidéo et vous avez probablement déjà rencontré un problème avec les applications de votre téléphone ou peut-être même un système que vous utilisez pour travailler. Un bug est une anomalie dans la façon dont quelque chose est censé fonctionner, mais elle n'est pas causée par le fait que l'utilisateur a altéré ou endommagé le jeu. Le problème réside dans le produit lui-même.

Dans les jeux vidéo, elles peuvent aller de simples interactions physiques comme ci-dessus à des situations véritablement révolutionnaires. Les problèmes ne sont donc pas intrinsèquement une triche ni même un problème dans la plupart des jeux, car ils peuvent être rechargés ou simplement ridiculisés, puis déplacés et même « corrigés » par les développeurs lors d'une mise à jour. Les jeux étant tellement distribués numériquement, il est désormais possible pour les développeurs de « patcher » (mettre à jour) les jeux pour supprimer ces erreurs de code.

Les problèmes peuvent-ils perturber les jeux ?

Après avoir examiné la façon dont le piratage informatique brutalise l'intention des jeux, les problèmes peuvent être comparés à beaucoup moins offensants. Les problèmes sont souvent mineurs et peuvent être supprimés. Cependant, il existe des exemples de ce que l'on appelle un problème « révolutionnaire ». Un problème « révolutionnaire » empêche le joueur de progresser dans la partie. Cela peut être dû au fait que le joueur est empêché d'interagir avec un objet, qu'il est coincé sous le sol ou qu'il est incapable de déclencher la partie suivante de la partie.

Ces événements nuisent évidemment à l'expérience de jeu et je peux attester de la gêne que représente le fait de devoir contourner un tel cas. Hier soir, je jouais à Torchlight 2 avec mon fiancé et nous avons lentement réalisé que mon personnage était en train de mourir instantanément, quel que soit le dégât. Nous avons trouvé la solution et avons découvert que le code du jeu indiquait aux ennemis que j'étais au niveau 1.

En gros, les ennemis me frappaient comme si j'avais 100 points de vie alors que j'en avais 2 500. Ce problème de codage a rendu mon personnage injouable au-delà d'un certain point. J'ai été assez content de changer de personnage et d'essayer de résoudre le problème, mais le fait est que personne ne devrait avoir à se donner autant de mal pour contourner une erreur de programmation.

L'autre point à noter, c'est que seuls mon fiancé et moi jouions, et il n'y a donc aucun moyen pour quelqu'un d'utiliser ce problème pour avoir un avantage sur nous.

Si l'effet d'un problème n'est pas quelque chose qu'un hacker voudrait même déclencher, les différences entre les deux parlent d'elles-mêmes.

Qu'est-ce qui fait des Glitches un problème ?

C'est le trou potentiel dans la Matrice, pour ainsi dire, qui pose problème aux problèmes. Lorsque nous assistons à une situation hilarante dont nous savons qu'elle n'est pas censée se produire, d'autres testeront la répétabilité et la cohérence du problème. Si quelqu'un trouve un problème dans une carte, une arme ou un système multijoueur utilisé en mode multijoueur, il peut en faire un exploit.

La principale différence est que même si les problèmes provoquent de nombreux exploits, la responsabilité d'un problème existant incombe aux développeurs. À l'inverse, la responsabilité d'un exploit incombe généralement à la communauté, sous la forme des règles du serveur et de la culture qui entoure le jeu. Le fait que quelque chose soit possible (le problème existe) et que quelque chose soit fait (un joueur utilise des exploits) sont des situations très différentes.

Que sont les exploits de jeux vidéo ?

Un exploit existait dans Asteroids (1979) : un joueur pouvait laisser une petite pierre sur l'écran et empêcher l'apparition d'autres roches, ce qui permettait au joueur d'attendre les soucoupes volantes qui lui rapportaient beaucoup plus de points.

Les exploits de jeux vidéo sont un moyen pour un joueur d'utiliser des failles ou des erreurs dans la conception du jeu pour obtenir un avantage sur le jeu ou les autres joueurs. Les exploits de jeux vidéo ne sont pas causés par une modification du code du jeu ou par le piratage informatique, mais simplement en découvrant une faille dans la conception d'un jeu et en exploitant cette faiblesse.

Parmi les exemples d'exploits de jeux vidéo, citons l'annulation d'animations, l'utilisation d'objets plus de fois que prévu, le rechargement instantané, la prévention des dégâts causés par les chutes

Nous avons parlé plus tôt du piratage informatique dans des jeux en ligne comme Overwatch et Warzone. Il est facile de voir cela comme une affaire ouverte et close de doute moral et de manque total de respect envers les autres joueurs, sans parler d'un crime. Les exploits sont toutefois les endroits où les choses se compliquent un peu.

Là où il y a un problème, il y a un exploit potentiel. Les exploits sont des cas spécifiques d'effets imprévus dans un jeu que le joueur utilise pour obtenir un avantage quelconque. Par exemple, si vous parvenez à traverser un mur ou un sol, comme dans les captures d'écran ci-dessus, vous pourrez peut-être renvoyer sur la carte sur des ennemis qui ne savent pas où vous vous trouvez. Ou peut-être découvrez-vous que la vente de 3 objets à un vendeur dans un RPG vous rapporte en fait l'or de 4 de ces objets.

Les exploits de jeux vidéo peuvent-ils être accidentels ?

Personnellement, j'ai réussi à tomber sur une épée invendable dans un RPG appelé Outward (je le recommande vivement à tous les couples qui veulent jouer ensemble). J'avais un sabre dans mon sac et je suis allée à la caravane de commerçants locale, mais en partant après mon échange et son enthousiaste « À bientôt, mon ami », j'ai remarqué que le sabre était toujours dans mon sac.

Je me suis retourné et j'ai ouvert un échange avec lui : « Bonjour mon ami », répond-il. Je vends l'épée, je la vois dans son inventaire et je reçois mon argent. Je suis parti à son habituel « À bientôt, mon ami » et voilà que le Sabre était toujours dans mon sac ! J'avais techniquement exploité un problème pour gagner plus d'argent que ce que cette épée n'aurait jamais dû avoir, mais ce n'était pas intentionnel !

Ces occurrences sont « naturelles », elles font toutes partie du code du jeu, à la différence des hacks ou des mods. Le jeu vous permet, par des moyens parfois ridicules, d'atteindre un point où vous avez des avantages que vous n'êtes pas censé obtenir. Tout est dans le mot « Exploit ». Vous ne pouvez pas exploiter une faiblesse s'il n'y en a pas, et c'est la principale différence entre les causes des problèmes et des exploits.

Il y a des moments où les exploits sont autorisés

Speedrunning est le meilleur endroit pour voir Exploits en action de manière sûre et amusante. Le speedrunning implique de terminer une partie le plus vite possible, de résoudre des problèmes et tout le reste. Cela montre à quel point un exploit peut faire toute la différence.

Un speedrunner montre comment l'utilisation délibérée d'un bug peut exploiter le jeu et créer la situation confuse que vous pouvez voir à l'écran. Le joueur sort de la carte pour faire croire au jeu qu'il est mort. Le jeu lui permet ensuite d'aller n'importe où.

Vous pouvez voir ici un exploit solo, utilisé dans un speedrun. Le jeu est évidemment conçu pour tuer le joueur lorsqu'il quitte la zone de jeu, mais cet exploit permet d'éviter cela. Celui-ci n'est utilisé que pour un Speedrun avec des règles établies, il est donc assez inoffensif, mais imaginez les dégâts que cela pourrait avoir sur les jeux multijoueurs si quelqu'un était suffisamment malveillant et découvrait un exploit aussi révolutionnaire.

Comment les exploits de jeux vidéo sont-ils utilisés en ligne ?

Nous voyons maintenant à quel point un exploit est différent d'un hack ou d'un mod, existant dans le jeu au moment de sa livraison (ou, je suppose, aujourd'hui, téléchargé), mais qu'en est-il de l'utilisation d'exploits en ligne ?

Reddit met en scène un groupe de joueurs sur le point de gagner un match mais qui doivent faire face à un exploiteur pour gagner. La preuve qu'il n'est pas nécessaire de tricher pour vaincre les tricheurs !

Cet exemple est le Saint Graal qui consiste à montrer les dessous miteux des exploits. Non seulement il s'agit du jeu Warzone, auquel nous avons déjà assisté à un piratage pur et simple pour comparer cela, mais c'est aussi une situation dans laquelle l'exploiteur est déjoué sans aucun contre-exploitation. L'escouade dans la zone finale voit que la seule autre personne en vie se trouve à des kilomètres du gaz, une zone qui vous endommage constamment.

La seule façon pour cette personne de survivre si longtemps est de « stim-glitch » en guise d'exploit. Essentiellement, ils ont une guérison illimitée. L'escouade a utilisé des moyens tout à fait équitables pour se frayer un chemin profondément dans le gaz et éliminer rapidement les nuls avant que les gaz ne puissent empêcher leur revanche justifiée. Dans cette situation, alors que n'importe qui peut techniquement réaliser l'exploit sans aucun piratage, un exploit s'avère totalement injuste et injustifié.

Le piratage est un outil tiers qui trompe clairement le jeu, les mods peuvent le faire ou peuvent apporter des modifications visuelles inoffensives, mais les exploits existent indépendamment du fait que le joueur change quoi que ce soit. En fait, certains joueurs peuvent utiliser Exploits sans jamais s'en rendre compte !

Cela ne semblera peut-être pas possible après cet affichage de Warzone, mais considérez un exploit bien différent. Tout comme si j'avais vendu mon épée à M. « Bonjour mon ami » tout à l'heure. Quelque chose comme une simple annulation d'animation lors d'un rechargement serait comparable dans Warzone. Pour ce faire, commencez à sprinter ou à grimper juste au moment où l'animation de rechargement se produit.

Il s'agit d'un moyen simple de recharger légèrement plus rapidement que prévu en interrompant l'animation dès que les munitions entrent dans le clip. Les jeux parviennent généralement à éviter cela de nos jours en s'assurant que les munitions n'entrent dans le clip que pendant les derniers instants de l'animation, mais c'est toujours possible dans de nombreux jeux.

Ce type d'exploit, qui est présent dans le jeu et pourrait même être déclenché accidentellement, n'est clairement pas du même ordre que « Stim-glitch » Steve dans le clip ci-dessus. C'est ce qui rend les exploits bien plus complexes que les piratages, et c'est pourquoi les différences de définition sont essentielles.

Punir et identifier les personnes qui abusent d'Exploits est beaucoup plus difficile et demande plus de finesse que d'enfermer ces pirates informatiques embêtants. Si quelqu'un utilise un exploit pour ignorer une animation de rechargement, il joue techniquement selon les mêmes règles que tout le monde, car le jeu n'est pas modifié. Souvent, les gens soutiennent que c'est aux joueurs qui n'exploitent pas d'apprendre à le faire.

C'est ainsi que les serveurs et les joueurs ont leurs propres règles quant aux exploits autorisés ou mal vus. Mais c'est un article pour un autre jour, où j'examinerai la psychologie des tricheurs. Pour l'instant, soyons heureux de savoir ce qui fait d'un exploit un exploit.

Que sont les mods de jeux vidéo ?

1983 a vu la première vague de modders, mais Doom 1993 a été popularisé car il a permis de créer des cartes à partir des fichiers du jeu original.

Les mods de jeu sont une discipline énorme qui utilise les fichiers d'un jeu ou de son moteur pour ajouter, supprimer ou simplement modifier le jeu. Les mods ne visent pas nécessairement à améliorer le jeu, mais simplement à créer une version différente du jeu. Contrairement à un Hack, les mods sont créés et créés pour ajouter ou modifier l'expérience d'une manière qui convient à une grande variété de joueurs. Ils ne sont pas conçus pour garantir la victoire dans un match, mais des mods en ligne existent.

Parmi les exemples de mods de jeu, citons des niveaux personnalisés pour Doom, de nouvelles armes et armures dans les jeux Elder Scrolls et Fallout, de toutes nouvelles campagnes et des mécanismes dans Dark Souls. Des mods en ligne existent même, comme des skins alternatifs et des animations dans Star Wars Battlefront 2.

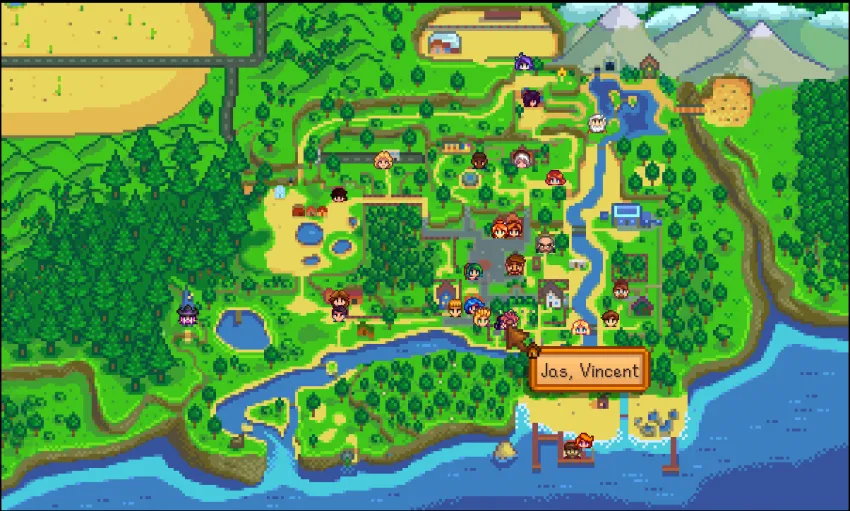

Si vous vous êtes déjà demandé pourquoi Thomas Dimitrescu existe, c'est le modding. Si vous avez déjà pensé que Skyrim n'était pas assez immersif et qu'il manquait un sweetroll sur une seule étagère de Whiterun, les mods sont faits pour vous. Si vous détestez le fait que certains villageois de Stardew Valley semblent disparaître alors que vous devez transformer une quête en eux avant son expiration, les moddeurs sont là pour vous.

Ce dernier exemple incarne les différences entre le piratage et le modding, car dans la plus grande mise à jour que Stardew Valley a reçue depuis son lancement, une telle fonctionnalité a été ajoutée au jeu en option. Le développeur est d'accord, le fait que le jeu *voule* vous donne accès à quelque chose est un facteur important. Le modding, c'est comme le frère aîné du piratage. Le modding ne concerne que les jeux eux-mêmes, plutôt que les méchants comptes et mots de passe que recherchent les pirates informatiques.

Les mods sont fondamentalement différents des hacks

Alors que les moddeurs modifient les fichiers de jeu de la même manière que les pirates informatiques, parfois même à l'aide de logiciels tiers, le résultat final est plus un changement, un ajout ou un raffinement qu'une pure triche. Les moddeurs ont réalisé certains des meilleurs travaux dans le domaine des jeux vidéo, mais aussi certains des plus maudits. Le contenu solo est beaucoup plus une priorité pour les moddeurs et ils font donc attention à ne pas créer de astuces ou de hacks. Certains mods changent tellement les jeux, en fait, que le mod lui-même est une entité complètement distincte avec ses propres règles.

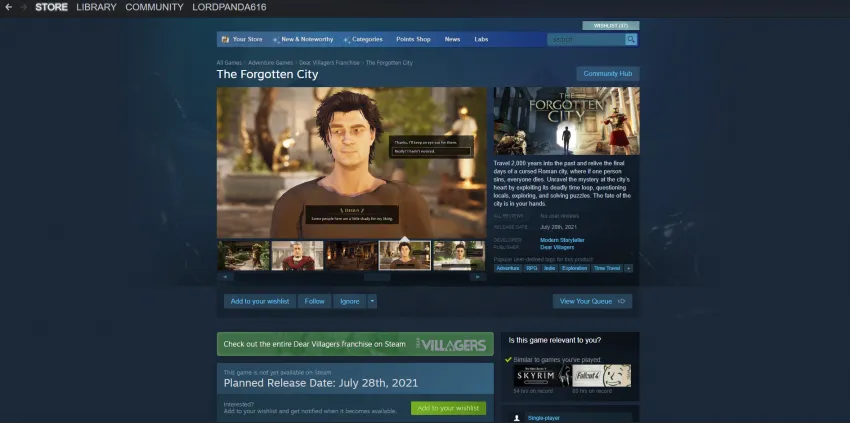

Minecraft est un exemple de combinaison de liberté de modding solo et de mode multijoueur. Les serveurs privés permettent aux moddeurs d'héberger des serveurs présentant d'énormes différences de gameplay par rapport à Minecraft, des combats et des niveaux beaucoup plus approfondis, des montures, des mécanismes de RPG et même des boîtes à butin (le modding n'est pas innocent). Le modding est un élément clé du jeu vidéo à l'ère moderne, le mod de Skyrim « The Forgotten City » ayant sa propre version autonome et complètement distincte de Skyrim, le jeu dans lequel le mod a été créé !

Le piratage contre le modding en bref

Si le fait que des pirates informatiques manipulent des enfants pour qu'ils achètent des aimbots alors que les moddeurs demandent simplement des dons facultatifs pour continuer à créer de nouveaux jeux ne nous montre pas qu'il y a une différence qui mérite d'être définie, alors je ne sais pas ce que c'est !

The Fin :

Voilà, nous avons pataugé dans les marais troubles de pratiques de jeu moralement ambiguës et, espérons-le, nous en sommes sortis non seulement avec des bottes boueuses, mais aussi avec une appréciation des subtilités des « astuces » des jeux vidéo. La triche est un terme général en soi, utilisé de manière contextuelle pour désigner tous les termes ci-dessus qui franchissent la limite et constituent un avantage indu. Veillez donc à savoir exactement de quoi vous accusez quelqu'un la prochaine fois qu'il volera votre victoire dans une zone de guerre.

En ce qui concerne les comptes sur les MMO et *cette* aspect du piratage, assurez-vous toujours que votre compte dispose d'une authentification à deux facteurs liée à votre téléphone. Cela ne vous rend pas impénétrable, mais facilite la récupération et le verrouillage de votre compte. Maintenant, allez dans le monde, et si vous trouvez un exploit dans un jeu, souvenez-vous : il se trouve peut-être dans le jeu, mais cela ne le rend pas juste.

Opinions and Perspectives

Je n'avais jamais réalisé qu'il y avait une distinction aussi nette entre les hacks et les mods. Je les ai toujours mis dans le même sac, mais maintenant je comprends pourquoi les communautés de modding sont réellement célébrées !

L'exemple du bug de stim dans Warzone montre vraiment à quel point les exploits peuvent être aussi dommageables que les hacks. J'ai perdu tellement de matchs à cause de gens qui en abusaient.

Ces statistiques du profil du hacker sont insensées. Comment les gens peuvent-ils penser qu'ils ne se feront pas prendre avec des chiffres comme ça ?

Point vraiment intéressant sur l'annulation d'animation. Je fais ça tout le temps dans les jeux, mais je n'ai jamais considéré ça comme un exploit - je pensais juste que c'était une mécanique normale.

The Forgotten City est un exemple incroyable de modding réussi. J'ai joué aux deux versions et le jeu autonome est incroyable.

Je ne suis pas d'accord sur le fait que l'annulation d'animation soit un exploit. Si les développeurs la laissent après les correctifs, elle devient une mécanique intentionnelle.

Ce mod Skyrim sur les rouleaux de sucrerie m'a fait rire. La communauté du modding ne cesse de m'étonner par sa créativité et son humour.

En tant que personne qui speedrun des jeux, j'apprécie la distinction faite entre les exploits et les hacks. Nous suivons des règles strictes concernant les bugs autorisés.

La comparaison entre le piratage et la fraude dans le monde réel est révélatrice. Je n'avais jamais pensé à la façon dont le vol de comptes dans les jeux pouvait mener à de véritables crimes.

Je me souviens de ce bug du niveau 256 de Pac-Man ! C'était comme atteindre la fin du monde dans un jeu.

Vous soulevez un point intéressant concernant l'annulation d'animation. Je suppose que tout dépend de l'intention et de la question de savoir si cela crée un avantage injuste.

Ce bug de garde d'Oblivion me fait encore rire après toutes ces années. Certains bugs sont juste du pur divertissement.

Le fait que des vendeurs de hacks apparaissent comme publicités Google est très préoccupant. Il faut faire quelque chose à ce sujet.

J'adore la façon dont le modding a évolué, passant de la simple création de cartes dans Doom à la création de jeux entièrement nouveaux. C'est comme une plateforme créative maintenant.

Merci d'avoir expliqué la différence entre les bugs et les exploits. J'ai toujours pensé que c'était la même chose.

C'est fou de voir comment certains jeux compétitifs ont en fait adopté certains exploits comme des fonctionnalités. Comme le wave dashing dans Smash Bros.

Je suis toujours impressionné que ce groupe ait réussi à éliminer l'exploiteur du bug de stim dans Warzone. Cela montre que la compétence bat la triche !

La controverse du speedrun de Dream est un parfait exemple de la raison pour laquelle le piratage est bien pire que l'exploitation de bugs.

Je n'avais aucune idée que le terme hacking venait des trains miniatures. C'est un pan d'histoire tellement intéressant.

Quelqu'un d'autre reçoit-il ces appels frauduleux dont ils ont parlé ? C'est effrayant de voir à quel point le piratage de comptes de jeux est similaire à la fraude dans le monde réel.

J'adore le point sur l'authentification à deux facteurs. Cela a sauvé mon compte MMO plus d'une fois !

Cette histoire d'épée invendable me rappelle la duplication d'objets dans les anciens RPG. Parfois, on trouve ces choses par accident.

La scène du jeu compétitif a vraiment besoin de meilleurs systèmes anti-triche. Ces cagnottes sont trop importantes pour risquer des pirates.

Je me demande combien de joueurs utilisent l'annulation d'animation sans se rendre compte que c'est techniquement un exploit ?

Ces hacks de murs de Warzone sont ridicules. Comment est-ce même amusant pour la personne qui les utilise ?

C'est fascinant de voir comment les speedrunners ont leurs propres règles sur les exploits acceptables. C'est comme toute une sous-culture.